Постановление Правительства Нижегородской области от 21.12.2023 N 1093 "Об утверждении Регламента выявления, анализа и устранения уязвимостей программных, программно-аппаратных средств, анализа и установки (тестирования) обновлений безопасности программных, программно-аппаратных средств, применяемых в информационных системах, являющихся государственной собственностью Нижегородской области"

ПРАВИТЕЛЬСТВО НИЖЕГОРОДСКОЙ ОБЛАСТИ

ПОСТАНОВЛЕНИЕ

от 21 декабря 2023 г. N 1093

Об утверждении Регламента выявления, анализа и устранения

уязвимостей программных, программно-аппаратных средств,

анализа и установки (тестирования) обновлений безопасности

программных, программно-аппаратных средств, применяемых в

информационных системах, являющихся государственной

собственностью Нижегородской области

Во исполнение пункта 11.1 Перечня поручений Заместителя Председателя Правительства Российской Федерации Д.Н.Чернышенко от 21 июля 2023 г. N ДЧ-П10-8881 и в целях организации и повышения эффективности работы, связанной с защитой информации и обеспечением безопасности информационной инфраструктуры в Нижегородской области, Правительство Нижегородской области постановляет:

1. Утвердить прилагаемый Регламент выявления, анализа и устранения уязвимостей программных, программно-аппаратных средств, анализа и установки (тестирования) обновлений безопасности программных, программно-аппаратных средств, применяемых в информационных системах, являющихся государственной собственностью Нижегородской области (далее - Регламент).

2. Органам исполнительной власти Нижегородской области и подведомственным им государственным учреждениям:

- при выполнении работ по анализу и устранению уязвимостей, выявленных в программных, программно-аппаратных средствах, применяемых в информационных системах, являющихся государственной собственностью Нижегородской области, руководствоваться Регламентом;

- назначить специалистов ответственных за внедрение информационных технологий.

3. Рекомендовать органам местного самоуправления муниципальных образований Нижегородской области и подведомственным им муниципальным учреждениям при выполнении работ по анализу и устранению уязвимостей, выявленных в программных, программно-аппаратных средствах, применяемых в информационных системах, находящихся в муниципальной собственности, руководствоваться Регламентом.

4. Контроль за исполнением настоящего постановления возложить на заместителя Губернатора Нижегородской области Банникова П.В., заместителя Губернатора Нижегородской области Полякова Е.Н.

Губернатор Г.С.Никитин

УТВЕРЖДЕН

постановлением Правительства

Нижегородской области

от 21 декабря 2023 г. N 1093

Регламент

выявления, анализа и устранения уязвимостей

программных, программно-аппаратных средств,

анализа и установки (тестирования) обновлений безопасности

программных, программно-аппаратных средств,

применяемых в информационных системах, являющихся

государственной собственностью Нижегородской области

1. Общие положения

1.1. Регламент выявления, анализа и устранения уязвимостей программных, программно-аппаратных средств, анализа и установки (тестирования) обновлений безопасности программных, программно-аппаратных средств, применяемых в информационных системах, являющихся государственной собственностью Нижегородской области (далее соответственно - Регламент, информационные системы) разработан в соответствии с:

- "Методическим документом "Методика оценки уровня критичности уязвимостей программных, программно-аппаратных средств", утвержденным Федеральной службой по техническому и экспортному контролю 28 октября 2022 г. (далее - ФСТЭК России);

- "Методическим документом "Методика тестирования обновлений безопасности программных, программно-аппаратных средств", утвержденным ФСТЭК России 28 октября 2022 г.;

- "Методическим документом "Руководство по организации процесса управления уязвимостями в органе (организации)", утвержденным ФСТЭК России 17 мая 2023 г.

1.2. Настоящий Регламент определяет:

- состав и содержание работ по анализу и устранению уязвимостей (далее - управление уязвимостями), выявленных в программных, программно-аппаратных средствах, применяемых в информационных системах;

- порядок оценки уровня критичности уязвимостей, выявленных в программных, программно-аппаратных средствах, применяемых в информационных системах;

- порядок и содержание работ по тестированию программ для электронных вычислительных машин, в том числе с открытым исходным кодом, предназначенного для устранения уязвимостей программных, программно-аппаратных средств (далее - обновления безопасности), применяемых в информационных системах.

1.3. Настоящий Регламент может быть использован для тестирования иных обновлений программных, программно-аппаратных средств, применяемых в информационных системах, по решению оператора такой системы.

1.4. Настоящий Регламент подлежит применению органами исполнительной власти Нижегородской области и подведомственными им государственными учреждениями, в том числе субъектами критической информационной инфраструктуры Нижегородской области, являющимися операторами информационных (автоматизированных) систем, осуществляющими деятельность на территории Нижегородской области (далее - органы (организации), при принятии ими мер по устранению уязвимостей программных, программно-аппаратных средств, применяемых в информационных системах, в соответствии с требованиями о защите информации, содержащейся в государственных информационных системах, требованиями по обеспечению безопасности значимых объектов критической информационной инфраструктуры Российской Федерации, а также иными нормативными актами и методическими документами ФСТЭК России.

1.5. Настоящий Регламент рекомендуется к применению при принятии органами (организациями), в том числе субъектами критической информационной инфраструктуры Нижегородской области, являющимися операторами информационных систем, обрабатывающих информацию, не отнесенную к государственной тайне, не отнесенных к государственным информационным системам или значимым объектам критической информационной инфраструктуры Российской Федерации мер по устранению уязвимостей программных, программно-аппаратных средств, применяемых в информационных системах.

1.6. Управление уязвимостями и устранение уязвимостей в сертифицированных программных, программно-аппаратных средствах защиты информации обеспечивается с учетом эксплуатационной документации на них, а также рекомендаций разработчиков.

1.7. Решение об установке протестированных обновлений безопасности принимается оператором информационной системы с учетом результатов тестирования и оценки рисков нарушения функционирования информационной системы от установки таких обновлений.

1.8. В настоящем Регламенте используются термины и определения, установленные национальными стандартами ГОСТ Р 50922-2006 "Защита информации. Основные термины и определения", ГОСТ Р 56545-2015 "Защита информации. Уязвимости информационных систем. Правила описания уязвимостей", ГОСТ Р 56546-2015 "Защита информации. Уязвимости информационных систем. Классификация уязвимостей информационных систем", ГОСТ Р 59547-2021 "Мониторинг информационной безопасности", ГОСТ Р 59709-2022 "Защита информации. Управление компьютерными инцидентами. Термины и определения" и иными национальными стандартами в области защиты информации и обеспечения информационной безопасности.

1.9. В настоящем Регламенте используются обозначения на схемах, приведенные в приложении 1 к настоящему Регламенту.

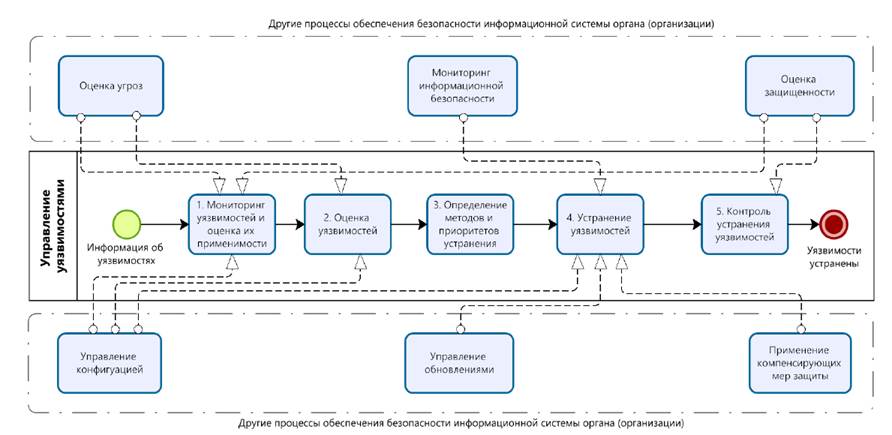

Процесс управления уязвимостями

2.1. Процесс управления уязвимостями включает пять основных этапов:

- мониторинг уязвимостей и оценка их применимости;

- оценку уязвимостей;

- определение методов и приоритетов устранения уязвимостей;

- устранение уязвимостей;

- контроль устранения уязвимостей.

На этапе мониторинга уязвимостей и оценки их применимости осуществляется выявление уязвимостей на основании данных, получаемых из внешних и внутренних источников, и принятие решений по их последующей обработке.

На этапе оценки уязвимостей определяется уровень критичности уязвимостей применительно к информационным системам.

На этапе определения методов и приоритетов устранения уязвимостей определяется приоритетность устранения уязвимостей и выбираются методы их устранения: обновление программ для электронных вычислительных машин и (или) применение компенсирующих мер защиты информации.

На этапе устранения уязвимостей принимаются меры, направленные на устранение или исключение возможности использования (эксплуатации) выявленных уязвимостей.

На этапе контроля устранения уязвимостей осуществляется сбор и обработка данных о процессе управления уязвимостями и его результатах, а также принятие решений по улучшению данного процесса.

2.2. Процесс управления уязвимостями организуется для информационных систем, являющихся государственной собственностью Нижегородской области, и должен предусматривать постоянную и непрерывную актуализацию сведений об уязвимостях и объектах информационной системы. При изменении статуса уязвимостей (применимость к информационным системам, наличие исправлений, критичность) должны корректироваться способы их устранения.

2.3. Процесс управления уязвимостями связан с другими процессами и процедурами деятельности органа (организации):

- мониторинг информационной безопасности - процесс постоянного наблюдения и анализа результатов регистрации событий безопасности и иных данных с целью выявления нарушений безопасности информации, угроз безопасности информации и уязвимостей;

- оценка защищенности - анализ обнаруженных уязвимостей для реализации компьютерных атак на информационные системы;

- оценка угроз безопасности информации - выявление и оценка актуальности угроз, реализация (возникновение) которых возможна в информационных системах;

- управление конфигурацией - контроль изменений состава и настроек программных и программно-аппаратных средств, применяемых в информационных системах;

- управление обновлениями - приобретение, анализ и развертывание обновлений программ для электронных вычислительных машин в органе (организации);

- применение компенсирующих мер зашиты информации - разработка и применение мер защиты информации, которые применяются в информационной системе взамен отдельных мер зашиты информации в соответствии с требованиями по защите информации, в связи с невозможностью их применения.

Схема процесса управления уязвимостями представлена на рисунке 2.1

Рисунок 2.1 - Схема процесса управления уязвимостям

2.4. Участниками процесса управления уязвимостями являются:

а) подразделение по защите государственной тайны и по технической защите информации, осуществляющее функции по обеспечению информационной безопасности (далее - подразделение по защите информации), или назначенный по данным вопросам специалист в органе (организации), созданные (назначенные) в соответствии с постановлением Правительства Нижегородской области от 4 февраля 2020 г. N 90 "Об утверждении Основ организации защиты информации Нижегородской области":

- руководитель;

- специалист, ответственный за проведение оценки угроз безопасности информации (далее - аналитик угроз);

- специалист, ответственный за проведение оценки защищенности;

- специалист, ответственный за внедрение мер защиты информации;

б) специалист, ответственный за внедрение информационных технологий, который назначается в органе (организации) по решению руководителя органа (организации) в процессе управления уязвимостями (далее - ИТ-специалист).

Распределение

операций, реализуемых в рамках процесса управления уязвимостями, по ролям в

органе (организации)![]() представлено в таблице 2.1.

представлено в таблице 2.1.

Таблица 2.1

Операции | Подразделение по защите информации | ИТ-специалист | |||

| Руководитель | Аналитик угроз | Специалист по проведению оценки защищенности | Специалист по внедрению мер защиты информации |

|

1 | 2 | 3 | 4 | 5 | 6 |

Мониторинг уязвимостей и оценка их применимости | |||||

Анализ информации об уязвимостях | + (О) | + (И) |

|

|

|

Оценка применимости уязвимости | + (О) | + (И) |

|

|

|

Принятие решений на получение дополнительной информации |

| + (ОИ) |

|

|

|

Постановка задачи на сканирование объектов | + (ОИ) |

|

|

|

|

Сканирование объектов | + (О) |

| + (И) |

|

|

Оценка защищенности | + (О) |

| + (И) |

|

|

Оценка уязвимостей | |||||

Получение информации об объектах, подверженных уязвимости |

| + (ОИ) |

|

|

|

Определение уровня опасности |

| + (ОИ) |

|

|

|

Определение влияния на информационные системы |

| + (ОИ) |

|

|

|

Расчет критичности уязвимости | + (О) | + (И) |

|

|

|

Определение методов и приоритетов устранения уязвимостей | |||||

Определение приоритетности устранения уязвимостей | + (О) | + (И) |

|

|

|

Определение методов устранения уязвимостей | + (О) | + (И) |

|

|

|

Принятие решения о срочной установке обновлений | + (ОИ) |

|

|

|

|

Создание заявки на срочную установку обновления | + (ОИ) |

|

|

|

|

Создание задания на установку обновлений |

| + (ОИ) |

|

|

|

Принятие решения о срочной реализации компенсирующих мер защиты информации | + (ОИ) |

|

|

|

|

Создание задания на реализацию компенсирующих мер защиты информации |

| + (ОИ) |

|

|

|

Устранение уязвимостей | |||||

Согласование установки с руководством ИТ подразделения | + (ОИ) |

|

|

| + (У) |

Тестирование обновления |

|

|

|

| + (ОИ) |

Установка обновления в тестовом сегменте |

|

|

|

| + (ОИ) |

Принятие решения об установке обновления |

|

|

| + (ОИ) |

|

Установка обновления |

|

|

|

| + (ОИ) |

Формирование плана установки обновлений |

|

|

|

| + (ОИ) |

Разработка и реализация компенсирующих мер защиты информации | + (О) | + (И) |

| + (И) | + (У) |

Разработка и реализация компенсирующих мер защиты информации | |||||

Определение мер защиты информации и ответственных за их реализацию | + (О) | + (И) |

|

|

|

Согласование привлечения работников | + (ОИ) |

|

|

| + (У) |

Реализация организационных мер защиты информации | + (ОИ) |

|

|

| + (У) |

Настройка средств защиты информации | + (О) |

|

| + (И) | + (У) |

Организация анализа событий безопасности | + (О) |

|

| + (И) |

|

Внесение изменений в ИТ-инфраструктуру |

| + (У) |

|

| + (ОИ) |

Контроль устранения уязвимостей | |||||

Принятие решения о способе контроля | + (ОИ) |

|

|

|

|

Проверка объектов на наличие уязвимостей | + (О) |

| + (И) |

|

|

Оценка защищенности | + (О) |

| + (И) |

|

|

Выявление отклонений и неисполнений | + (О) |

| + (И) |

|

|

Разработка предложений по улучшению процесса управления уязвимостями | + (ОИ) | + (И) |

|

| + (У) |

Разработка предложений по улучшению процесса управления уязвимостями | |||||

Определение причин отклонений и (или) неисполнений | + (ОИ) |

|

|

|

|

Корректировка механизмов мониторинга | + (О) | + (И) |

|

|

|

Добавление источника сведений об уязвимостях | + (О) | + (И) |

|

|

|

Корректировка механизмов оценки уязвимостей | + (О) | + (И) |

|

|

|

Согласование сроков устранения уязвимости | + (ОИ) |

|

|

| + (У) |

Создание заявки на срочную реализацию компенсирующих мер защиты информации | + (О) | + (И) |

|

|

|

Обозначения: О - Ответственный - работник, ответственный за завершение выполнения задачи; И - Исполнитель - работник, непосредственно выполняющий задачу; У - Участник - работник, участие которого требуется для выполнения задачи | |||||

_________________________

![]() Роли могут распределяться и (или)

совмещаться в зависимости от укомплектованности органа (организации).

Роли могут распределяться и (или)

совмещаться в зависимости от укомплектованности органа (организации).

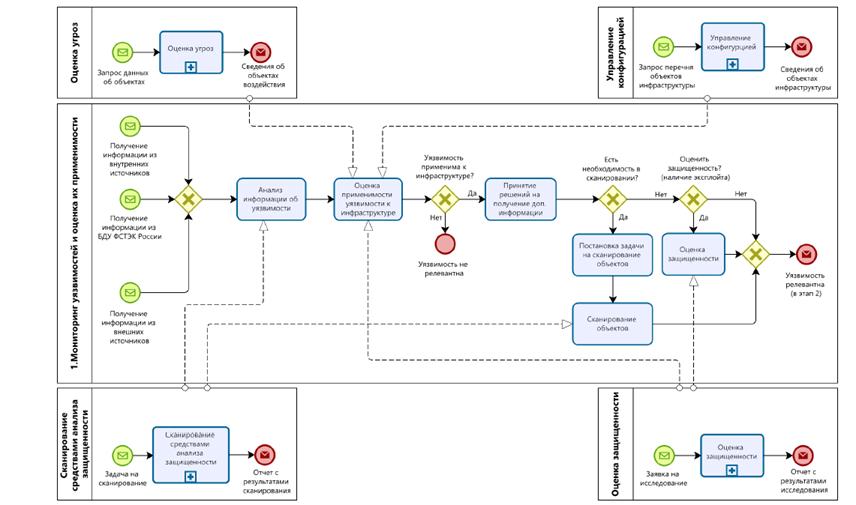

Мониторинг уязвимостей и оценка их применимости

3.1. На этапе мониторинга уязвимостей и оценки их применимости осуществляется выявление уязвимостей на основании данных из следующих источников:

а) внутренние источники:

- системы управления информационной инфраструктурой (далее - ИТ-инфраструктура);

- базы данных

управления конфигурациями![]() ;

;

- документация на информационные системы;

- электронные базы знаний органов (организаций);

б) база данных

уязвимостей, содержащаяся в Банке данных угроз безопасности информации (далее -

БДУ) ФСТЭК России![]() ;

;

в) внешние источники:

- базы данных, содержащие сведения об известных уязвимостях;

- официальные информационные ресурсы разработчиков программных и программно-аппаратных средств, применяемых в информационных системах, и исследователей в области информационной безопасности.

Источники данных могут уточняться или дополняться с учетом особенностей функционирования органа (организации).

3.2. Схема этапа

мониторинга уязвимостей и оценки их применимости представлена на рисунке 3.1![]() .

.

Рисунок 3.1 - Схема этапа мониторинга уязвимостей и оценки их применимости

На этапе мониторинга уязвимостей и оценки их применимости выполняются операции, приведенные в таблице 3.1.

Таблица 3.1

N п/п | Наименование операции | Описание операции |

1. | Анализ информации об уязвимости | Анализ информации из различных источников с целью поиска актуальных и потенциальных уязвимостей и оценки их применимости к информационным системам. Агрегирование о корреляции собираемых данных об уязвимостях. |

2. | Оценка применимости уязвимости | На основе информации об объектах информационных систем и их состоянии определяется применимость уязвимости к информационным системам с целью определения уязвимостей, не требующих дальнейшей обработки (не релевантных уязвимостей). Оценка применимости уязвимостей производится: - на основе анализа данных об ИТ-инфраструктуре, полученных из баз данных управления конфигурациями в рамках процесса "Управление конфигурацией"; - на основе анализа данных о возможных объектах воздействия, полученных в результате моделирования угроз в рамках процесса "Оценка угроз"; - по результатам оценки защищенности (п. 6). |

3. | Принятие решений на получение дополнительной информации | Запрос дополнительной информации об уязвимости (сканирование объектов, оценка защищенности), если имеющихся данных недостаточно для принятия решений по управлению уязвимостями |

4. | Постановка задачи на сканирование объектов | Запрос на внеплановое сканирование объектов информационных систем в случае недостаточности либо неактуальности имеющихся данных, а также в случае получения информации об уязвимости после последнего сканирования |

5. | Сканирование объектов | Поиск уязвимостей и недостатков с помощью автоматизированных систем анализа защищенности. Выбор объектов и времени сканирования, уведомление заинтересованных подразделений (например, ИТ-специалиста) о проведении сканирования и дальнейшее сканирование выбранных объектов на наличие уязвимости |

6. | Оценка защищенности | Экспертная оценка возможности применения уязвимости в информационных системах. В ходе оценки защищенности

осуществляется проверка возможности эксплуатации уязвимости в информационных

системах с использованием PoC |

3.3. На основе таблицы 3.1 в органе (организации) должно разрабатываться детальное описание операций, включающее их наименование и описание, исполнителей, продолжительность, входные и выходные данные операций. Детальное описание операций включается в организационно-распорядительные документы по защите информации органа (организации).

_________________

![]() Системы класса CMDB (англ. Configuration Management Database)

Системы класса CMDB (англ. Configuration Management Database)

![]() Адрес сайта БДУ ФСТЭК России:

https://bdu.fstec.ru

Адрес сайта БДУ ФСТЭК России:

https://bdu.fstec.ru

![]() В настоящем Регламенте представлены типовые

схемы этапов процесса устранения уязвимостей.

В настоящем Регламенте представлены типовые

схемы этапов процесса устранения уязвимостей.

![]() PoC (англ. Proof of Concept, проверка в

концепции) - моделирование эксплуатации уязвимости

PoC (англ. Proof of Concept, проверка в

концепции) - моделирование эксплуатации уязвимости

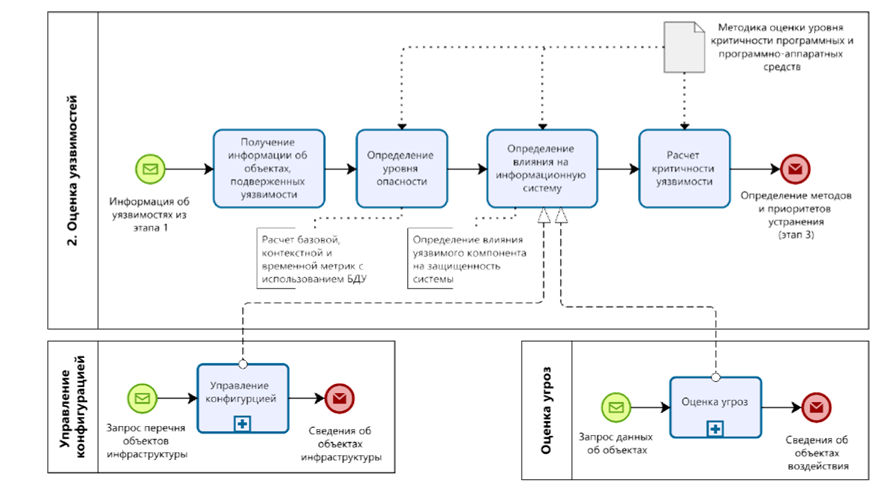

Оценка уязвимостей

4.1. Оценка уязвимостей производится с целью определения уровня критичности уязвимостей применительно к информационным системам.

4.2. На этапе оценки уязвимостей выполняются операции, приведенные в таблице 4.1.

Таблица 4.1

N п/п | Наименование операции | Описание операции |

1. | Получение информации об объектах, подверженных уязвимости | Получение выборки объектов информационных систем, подверженных уязвимости |

2. | Определение уровня опасности уязвимости | Расчет базовой, контекстной и временной

метрик по методике CVSS |

3. | Определение влияния на информационные системы | Определение влияния уязвимого компонента на защищенность информационных систем выполняется с использованием результатов процесса "Оценка угроз" (в части сведений о недопустимых негативных последствиях и возможных объектах воздействий), при этом могут быть использованы данные об ИТ-инфраструктуре, полученные из баз данных управления конфигурациями (отдельные результаты из процесса "Управление конфигурацией") |

4. | Расчет критичности уязвимости | Получение значений уровней критичности обнаруженных уязвимостей |

Операции по определению уровня опасности уязвимости, ее влияния на информационные системы и расчету критичности уязвимости выполняются в соответствии с разделом 8 настоящего Регламента.

4.3. На основе таблицы 4.1 в органе (организации) должно разрабатываться детальное описание операций, включающее их наименование и описание, исполнителей, продолжительность, входные и выходные данные операций. Детальное описание операций включается в организационно-распорядительные документы по защите информации органа (организации).

4.4. Схема этапа оценки уязвимостей представлена на рисунке

Рисунок 4.1 - Схема этапа оценки уязвимостей

_________________________

![]() CVSS (англ. Common Vulnerability Scoring

System) - обшая система оценки уязвимостей (адрес: https://)

CVSS (англ. Common Vulnerability Scoring

System) - обшая система оценки уязвимостей (адрес: https://)

![]() Адреса: https://bdu.fstec.ru/calc3,

https://bdu.fstec.ru/calc31

Адреса: https://bdu.fstec.ru/calc3,

https://bdu.fstec.ru/calc31

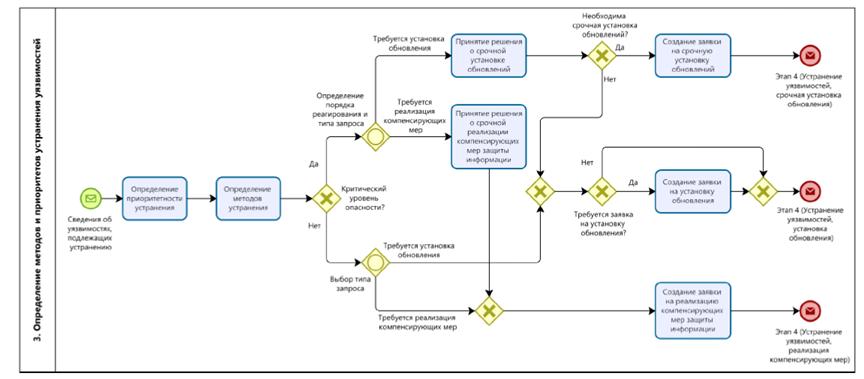

5. Определение методов и приоритетов устранения уязвимостей

5.1. На этапе определения методов и приоритетов устранения уязвимостей решаются задачи:

- определения приоритетности устранения уязвимостей;

- выбора методов устранения уязвимостей: обновление программ для электронных вычислительных машин и (или) применение компенсирующих мер защиты информации.

На этапе определения методов и приоритетов устранения уязвимостей выполняются операции, приведенные в таблице 5.1.

Таблица 5.1

N п/п | Наименование операции | Описание операции |

1. | Определение приоритетности устранения уязвимостей | Определение приоритетности устранения уязвимостей в соответствии с результатами расчета критичности уязвимостей на этапе оценки уязвимостей (этап 4) |

2. | Определение методов устранения уязвимостей | Выбор метода устранения уязвимости: установка обновления или применение компенсирующих мер защиты информации |

3. | Принятие решения о срочной установке обновлений | При обнаружении критической уязвимости может быть принято решение о срочной установке обновления программ для электронных вычислительных машин, объектов информационных систем, подверженных уязвимости |

4. | Создание заявки на срочную установку обновления | Заявка на срочную установку обновления направляется на согласование ИТ-специалисту |

5. | Принятие решения о срочной реализации компенсирующих мер защиты информации | При обнаружении критической уязвимости может быть принято решение о срочной реализации компенсирующих мер защиты информации в качестве временного решения до установки обновления |

6. | Создание заявки на установку обновления | Заявка создается в случае, если определено, что установка обновления для устранения данной уязвимости не запланирована |

7. | Создание заявки на реализацию компенсирующих мер защиты информации | Заявка на реализацию компенсирующих мер защиты информации формируется при отсутствии возможности установки обновления, а также в случае необходимости принятия мер до устранения уязвимости |

5.2. Для организации устранения уязвимостей между работниками подразделения по защите информации и ИТ-специалистом предварительно согласовываются:

- сроки установки обновлений, устраняющих уязвимости;

- форма и способы передачи информации об уязвимостях.

5.3. На основе таблицы 5.1 в органе (организации) должно разрабатываться детальное описание операций, включающее их наименование и описание, исполнителей, продолжительность, входные и выходные данные операций. Детальное описание операций включается в организационно-распорядительные документы по защите информации органа (организации).

5.4. Схема этапа определения методов и приоритетов устранения уязвимостей представлена на рисунке 5.1.

Рисунок 5.1 - Схема этапа определения методов и приоритетов устранения уязвимостей

6. Устранение уязвимостей

6.1. На этапе устранения уязвимостей принимаются меры, направленные на устранение или исключение возможности использования (эксплуатации) уязвимостей, выявленные на этапе мониторинга. При этом выполняются операции, представленные в таблице 6.1.

Таблица 6.1

N п/п | Наименование операции | Описание операции |

1. | Согласование установки с ИТ подразделением | Срочная установка обновлений программного обеспечения предварительно согласовывается с ИТ-специалистом |

2. | Тестирование обновления | Выявление потенциально опасных функциональных возможностей, незадекларированных разработчиком программных, программно-аппаратных средств, применяемых в информационных системах, в том числе политических баннеров, лозунгов, призывов и иной противоправной информации (далее - недекларированные возможности) |

3. | Установка обновления в тестовом сегменте | Установка обновлений на выбранном тестовом сегменте информационной системы в целях определения влияния их установки на ее функционирование |

4. | Принятие решения об установке обновления | В случае, если негативного влияния от установки обновления на выбранном сегменте системы не выявлено, принимается решение о его распространении в системе. В случае обнаружения негативного влияния от установки обновления на выбранном сегменте системы дальнейшее распространение обновления не осуществляется, при этом для нейтрализации уязвимости применяются компенсирующие меры защиты информации |

5. | Установка обновления | Распространение обновления на объекты информационных систем |

6. | Формирование плана установки обновления | Уязвимости, для устранения которых не была определена необходимость срочной установки обновлений, устраняются в ходе плановой установки обновлений |

7. | Разработка и реализация компенсирующих мер защиты информации | Разработка и применение мер защиты информации, которые применяются в информационных системах взамен отдельных мер защиты информации, подлежащих реализации в соответствии с требованиями по защите информации, в связи с невозможностью их установки, обнаружением негативного влияния от установки |

6.2. Тестирование обновлений программных и программно-аппаратных средств, применяемых в информационных системах, осуществляется в соответствии с разделом 9 настоящего Регламента, по решению органа (организации) в случае отсутствия соответствующих результатов тестирования в БДУ ФСТЭК России.

6.3. При наличии соответствующих сведений могут быть использованы компенсирующие меры защиты информации, представленные в бюллетенях безопасности разработчиков программных, программно-аппаратных средств, а также в описаниях уязвимостей, опубликованных в БДУ ФСТЭК России.

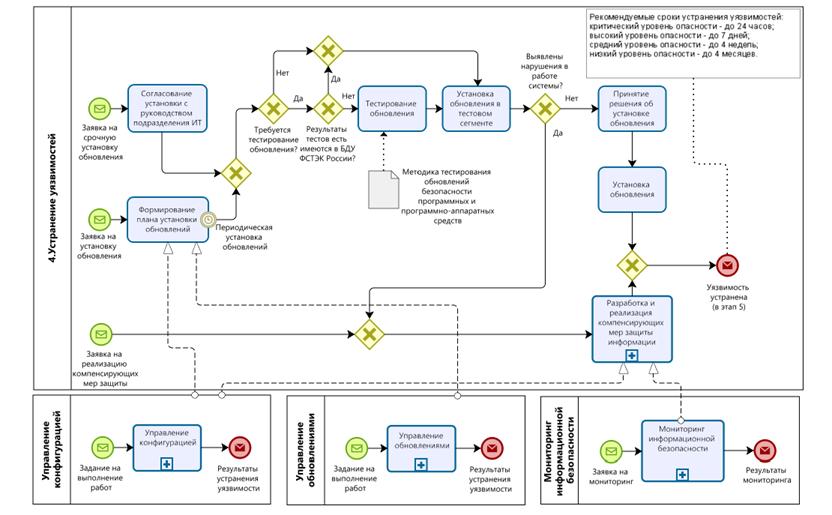

6.4. Рекомендуемые

сроки устранения уязвимостей![]() :

:

- критический уровень опасности - до 24 часов;

- высокий уровень опасности - до 7 дней;

- средний уровень опасности - до 4 недель;

- низкий уровень опасности - до 4 месяцев.

6.5. Схема этапа устранения уязвимостей представлена на рисунке 6.1.

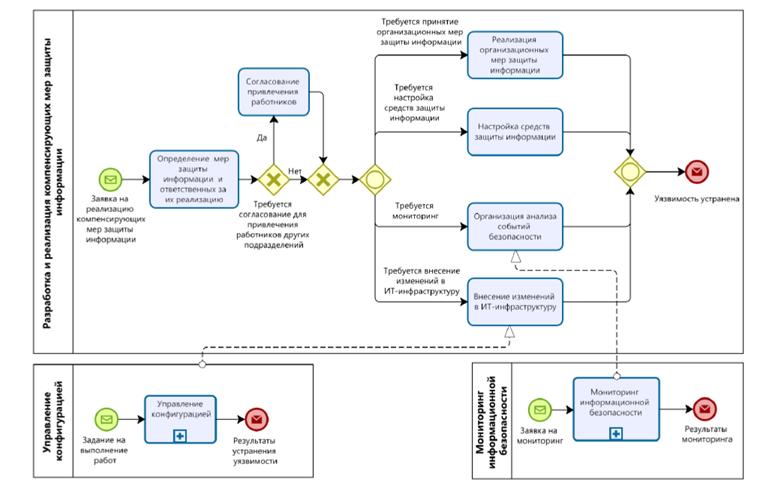

6.6. Схема подпроцесса разработки и реализации компенсирующих мер защиты информации на этапе устранения уязвимостей представлена на рисунке 6.2.

Рисунок 6.1 - Схема этапа устранения уязвимостей

Рисунок 6.2 - Схема подпроцесса разработки и реализации компенсирующих

мер защиты информации на этапе устранения уязвимостей

В рамках выполнения подпроцесса разработки и реализации компенсирующих мер защиты информации выполняются операции, приведенные в таблице 6.2.

Таблица 6.2

N п/п | Наименование операции | Описание операции |

1. | Определение мер защиты информации и ответственных за их реализацию | Определение компенсирующих мер зашиты информации, необходимых для нейтрализации уязвимости либо снижения возможных негативных последствий от ее эксплуатации. B ходе выполнения данной операции должны быть определены работники, участие которых необходимо для реализации выбранных компенсирующих мер зашиты информации |

2. | Согласование привлечения работников | В случае необходимости привлечения работников других подразделений для реализации компенсирующих мер защиты информации руководитель подразделения по информационной защите согласует их привлечение с руководителями соответствующих подразделений |

3. | Реализация организационных мер защиты информации | Реализация организационных мер защиты информации предусматривает: - ограничение использования ИТ-инфраструктуры; - организация режима охраны (в частности, ограничение доступа к техническим средствам); - информирование и обучение персонала органа (организации) |

4. | Настройка средств защиты информации | Оценка возможности реализации компенсирующих мер с использованием средств защиты информации, выбор средств защиты информации (при необходимости). Выполнение работ по настройке средств защиты информации |

5. | Организация анализа событий безопасности | Организация постоянного наблюдения и анализа результатов регистрации событий безопасности и иных данных с целью выявления и блокирования попыток эксплуатации уязвимости |

6. | Внесение изменений в ИТ-инфраструктуру | Внесение изменений в ИТ-инфраструктуру включает действия по внесению изменений в конфигурации программных и программно-аппаратных средств, применяемых в информационных системах, (в том числе, удаление (выведение из эксплуатации)) |

6.7. На основе таблиц 6.1 и 6.2 в органе (организации) должно разрабатываться детальное описание операций, включающее их наименование и описание, исполнителей, продолжительность, входные и выходные данные операций. Детальное описание операций включается в организационно-распорядительные документы по защите информации органа (организации).

_________________________

![]() Тестирование обновлений

осуществляется в отношении программного обеспечения, в том числе с открытым

исходным кодом, предназначенного для устранения уязвимостей программных,

программно-аппаратных средств

Тестирование обновлений

осуществляется в отношении программного обеспечения, в том числе с открытым

исходным кодом, предназначенного для устранения уязвимостей программных,

программно-аппаратных средств

![]() Рекомендуемые

сроки устранения уязвимостей установлены в соответствии с "Методическим

документом "Методика оценки уровня критичности уязвимостей программных,

программно-аппаратных средств", утвержденной ФТЭК России 28 октября 2022

г.

Рекомендуемые

сроки устранения уязвимостей установлены в соответствии с "Методическим

документом "Методика оценки уровня критичности уязвимостей программных,

программно-аппаратных средств", утвержденной ФТЭК России 28 октября 2022

г.

Контроль устранения уязвимостей

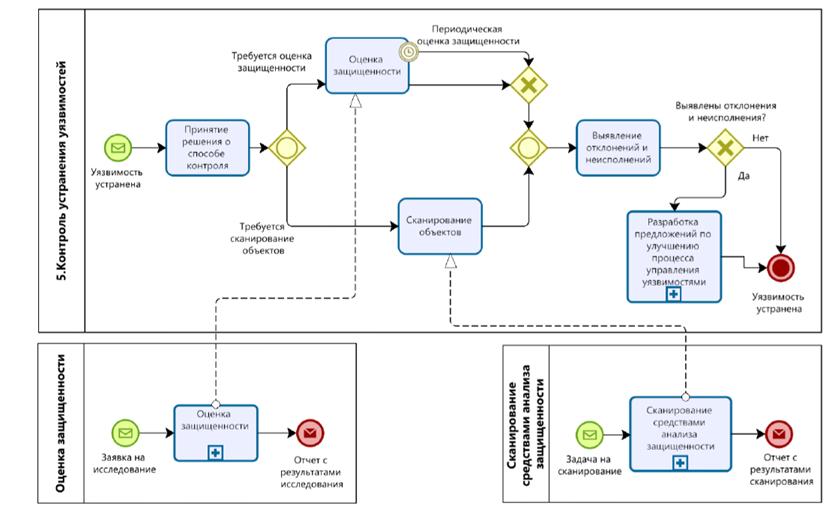

7.1. На этапе контроля устранения уязвимостей осуществляется сбор и обработка данных о процессе управления уязвимостями и его результатах, принятие оперативных решений и их доведение до руководства органа (организации) для принятия решений по улучшению процесса управления уязвимостями.

На этапе контроля устранения уязвимостей выполняются операции, приведенные в таблице 7.1.

Таблица 7.1

N п/п | Наименование операции | Описание операции |

1. | Принятие решения о способе контроля | Определение способа контроля устранения уязвимости: проверка объектов на наличие уязвимости (сканирование средствами анализа защищенности) либо оценка защищенности |

2. | Проверка объектов на наличие уязвимостей | Выбор объектов и времени сканирования, уведомление заинтересованных подразделений (например, ИТ-специалиста) о проведении сканирования и дальнейшее сканирование выбранных объектов на наличие уязвимости |

3. | Оценка защищенности | Экспертная оценка возможности применения уязвимости к информационным системам. В ходе оценки защищенности осуществляется проверка возможности эксплуатации уязвимости в информационных системах с использованием РоС или средства эксплуатации уязвимости. в том числе, в ходе тестирования на проникновение (тестирования системы зашиты информации путем осуществления попыток несанкционированного доступа (воздействия) к информационным системам в обход ее системы зашиты информации). |

4. | Выявление отклонений и неисполнений | Анализ результатов контроля устранения уязвимостей (определение корректности устранения уязвимостей и соблюдения сроков) |

5. | Разработка предложений по улучшению процесса правления уязвимостями | Определение причин отклонений и неисполнений, разработка на их основе решений по улучшению процесса управления уязвимостями |

7.2. В случае

выявления в ходе оценки защищенности неизвестных ранее уязвимостей (уязвимостей

"нулевого дня"), сведения о них рекомендуется направлять в БДУ ФСТЭК

России![]() .

.

7.3. Схема этапа контроля устранения уязвимостей представлена на рисунке

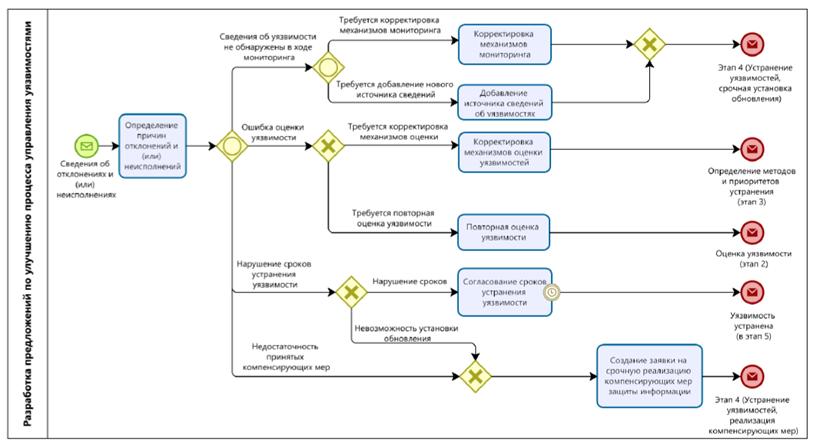

7.4. Схема подпроцесса разработки предложений по улучшению процесса управления уязвимостями на этапе контроля устранения уязвимостей представлена на рисунке 7.2 .

Рисунок 7.1 - Схема этапа контроля устранения уязвимостей

Рисунок 7.2 - Схема подпроцесса разработки предложений по улучшению процесса управления уязвимостями на этапе контроля устранения уязвимостей

В рамках выполнения подпроцесса разработки предложений по улучшению процесса управления уязвимости выполняются операции, приведенные в таблице 7.2.

Таблица 7.2

N п/п | Наименование операции | Описание операции |

1. | Определение причин отклонений и (или) неисполнений | Определение причин отклонений и неисполнений операций процесса управления уязвимостями. Возможными причинами являются: - пропуск уязвимости в ходе мониторинга; - ошибки оценки уязвимостей; - нарушения сроков устранения уязвимостей; - недостаточность принятых компенсирующих мер. Причины отклонений и неисполнений операций процесса управления уязвимостями могут быть дополнены по результатам анализа процесса управления уязвимостями в органе (организации) |

2. | Корректировка механизмов мониторинга | Внесение изменений в конфигурацию и алгоритмы средств сбора и обработки данных об уязвимостях |

3. | Добавление источника сведений об уязвимостях | Поиск и организация мониторинга новых источников сведений об уязвимостях |

4. | Корректировка механизмов оценки уязвимостей | Поиск и организация мониторинга новых источников сведений об уязвимостях |

5. | Повторная оценка уязвимости | Повторное определение уровня критичности уязвимости применительно к информационным системам. Переход к этапу 2 ("Оценка уязвимостей") с дальнейшим выполнением последующих этапов процесса управления уязвимостями. |

6. | Согласование сроков устранения уязвимости | В случае нарушения сроков устранения уязвимостей новые сроки установки обновления согласуются с ИТ-специалистом, сроки реализации компенсирующих мер защиты информации - с ответственными лицами, определенными на этапе 4 |

7. | Создание заявки на срочную реализацию компенсирующих мер защиты информации | Заявка на реализацию компенсирующих мер формируется при отсутствии возможности установки обновления либо в случае недостаточности уже принятых компенсирующих мер зашиты информации |

7.5. На основе таблиц 7.1 и 7.2 в органе (организации) должно разрабатываться детальное описание операций, включающее их наименование и описание, исполнителей, продолжительность, входные и выходные данные операций. Детальное описание операций включается в организационно-распорядительные документы по защите информации органа (организации).

_________________________

![]() Включение неизвестных ранее уязвимостей в БДУ

ФСТЭК России осуществляется в соответствии с утвержденным регламентом,

размешенным по адресу

Включение неизвестных ранее уязвимостей в БДУ

ФСТЭК России осуществляется в соответствии с утвержденным регламентом,

размешенным по адресу

Оценка уровня критичности уязвимостей программных,

программно-аппаратных средств, применяемых

в информационных системах

Порядок оценки уровня критичности уязвимостей

программных, программно-аппаратных средств,

применяемых в информационных системах

8.1.1. Уровень критичности уязвимостей оценивается в целях принятия обоснованного решения операторами информационных систем о необходимости устранения уязвимостей, выявленных в программных, программно-аппаратных средствах, применяемых в таких системах, по результатам анализа уязвимостей в них.

8.1.2. Исходными данными для определения критичности уязвимостей являются:

а) база уязвимостей программ для электронных вычислительных машин, программно-аппаратных средств, применяемых в информационных системах, содержащаяся в Банке данных угроз безопасности информации ФСТЭК России, а также иные источники, содержащие сведения об известных уязвимостях;

б) официальные информационные ресурсы разработчиков программ для электронных вычислительных машин, программно-аппаратных средств, применяемых в информационных системах, и исследователей в области информационной безопасности;

в) сведения о составе и архитектуре информационных систем, полученные по результатам их инвентаризации и (или) приведенные в документации на информационные системы;

г) результаты контроля защищенности информационных систем, проведенные оператором.

Указанные исходные данные могут уточняться или дополняться с учетом особенностей области деятельности, в которой функционируют информационные системы.

8.1.3. Оценка уровня критичности уязвимостей программных, программно-аппаратных средств, применяемых в информационных системах, проводится специалистами по защите информации (информационной безопасности).

8.1.4. Оценка уровня критичности уязвимостей программных, программно-аппаратных средств применительно к конкретной информационной системе включает:

а) определение программных, программно-аппаратных средств, подверженных уязвимостям;

б) определение в информационной системе места установки программных, программно-аппаратных средств, подверженных уязвимостям (например, на периметре системы, во внутреннем сегменте системы, при реализации критических процессов (бизнес-процессов) и других сегментах информационной системы);

в) расчет уровня

критичности уязвимости программных, программно-аппаратных средств в

информационной системе (![]() ).

).

8.1.5. Расчет уровня

критичности уязвимости программных, программно-аппаратных средств в

информационной системе ![]() осуществляется по следующей формуле:

осуществляется по следующей формуле:

![]()

где ![]() -

показатель, характеризующий уровень опасности уязвимости;

-

показатель, характеризующий уровень опасности уязвимости;

![]() -

показатель, характеризующий влияние уязвимости программных,

программно-аппаратных средств на функционирование информационной системы.

-

показатель, характеризующий влияние уязвимости программных,

программно-аппаратных средств на функционирование информационной системы.

8.1.6. Показатель ![]() определяется

путем расчета базовых, временных и контекстных метрик применительно к

конкретной информационной сист

определяется

путем расчета базовых, временных и контекстных метрик применительно к

конкретной информационной сист

еме по методике CVSS с использованием калькулятора CVSS V3 или V3.1, размещенного в БДУ ФСТЭК России.

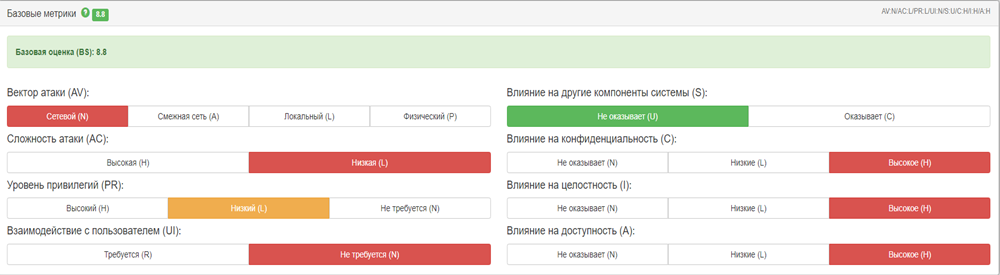

Базовые метрики отражают основные характеристики уязвимостей, влияющие на доступность, целостность и конфиденциальность информации, которые не изменяются с течением времени и не зависят от среды функционирования программных, программно-аппаратных средств. Базовые метрики включают показатели, характеризующие вектор атаки, сложность атаки, уровень привилегий, взаимодействие с пользователем, влияние на конфиденциальность, целостность и доступность.

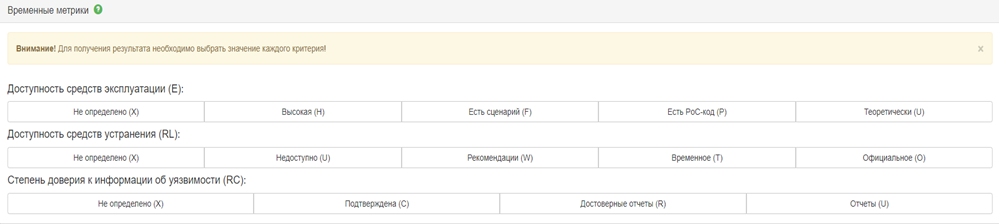

Временные метрики отражают характеристики уязвимости, которые изменяются со временем, но не зависят от среды функционирования программных, программно-аппаратных средств. Временные метрики включают показатели, характеризующие доступность средств эксплуатации, доступность средств устранения, степень доверия к информации об уязвимостях.

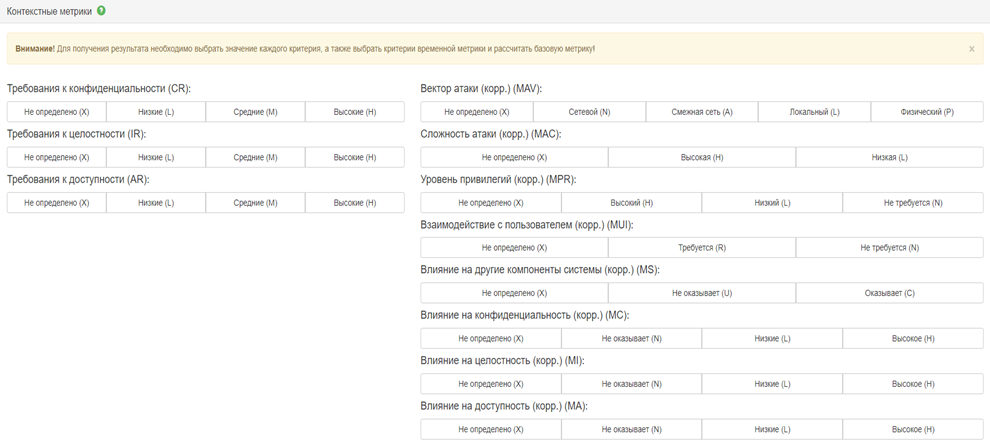

Контекстные метрики отражают характеристики уязвимости, зависящие от среды функционирования программных, программно-аппаратных средств.

Показатель ![]() может быть

рассчитан с использованием калькулятора, содержащегося в Банке данных угроз

безопасности информации ФСТЭК России в разделе "Уязвимости".

может быть

рассчитан с использованием калькулятора, содержащегося в Банке данных угроз

безопасности информации ФСТЭК России в разделе "Уязвимости".

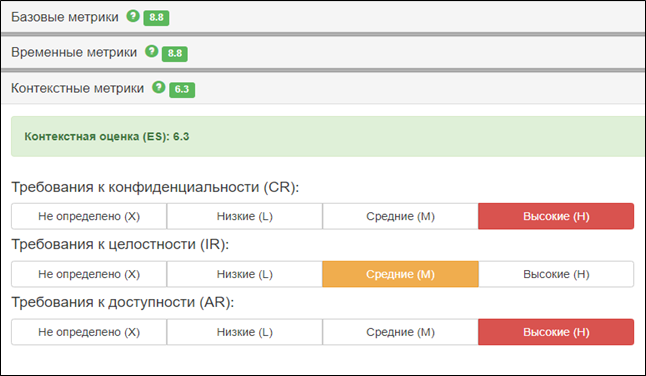

В калькуляторе необходимо определить (уточнить) базовые, временные и контекстные метрики применительно к конкретной системе (рисунки 8.1, 8.2, 8.3).

Рисунок 8.1 - Расчет базовых метрик уязвимости

Рисунок 8.2 - Расчет временных метрик уязвимости

Рисунок 8.3 - Расчет контекстных метрик уязвимости

Уровень опасности уязвимости применительно к конкретной информационной системе при задании оператором различных метрик в калькуляторе рассчитывается автоматически и отображается в поле "Контекстные метрики" (рисунок 8.4).

Рисунок 8.4 - Значение уровня опасности уязвимости

применительно к конкретной системе, сети

Итоговый показатель![]() определяется совокупностью показателей базовых, временных и контекстных метрик

применительно к конкретной информационной системе.

определяется совокупностью показателей базовых, временных и контекстных метрик

применительно к конкретной информационной системе.

8.1.7. Показатель ![]() определяется

по следующей формуле:

определяется

по следующей формуле:

![]() , где

, где

![]() -

показатель, характеризующий тип компонента информационной системы,

подверженного уязвимости;

-

показатель, характеризующий тип компонента информационной системы,

подверженного уязвимости;

![]() -

показатель, характеризующий количество уязвимых компонентов информационной

системы (автоматизированных рабочих мест, серверов, телекоммуникационного

оборудования, средств защиты информации и других компонентов);

-

показатель, характеризующий количество уязвимых компонентов информационной

системы (автоматизированных рабочих мест, серверов, телекоммуникационного

оборудования, средств защиты информации и других компонентов);

![]() -

показатель, характеризующий влияние уязвимого компонента на защищенность

периметра информационной системы;

-

показатель, характеризующий влияние уязвимого компонента на защищенность

периметра информационной системы;

k, l, p - весовые коэффициенты показателей.

Расчет весовых коэффициентов и оценок показателей, определяющих влияние уязвимости программных, программно-аппаратных средств на информационную систему, проводится в соответствии с таблицей 8.1.

Таблица 8.1

N п/п | Показатель | Вес | Значение | Оценка | Итог (

|

1. | Тип компонента информационной системы, подверженного уязвимости (К) | 0,4 | Уязвимости подвержены компоненты информационной системы, обеспечивающие реализацию критических процессов (бизнес-процессов), функций, полномочий | 1 | 0,4 |

|

|

| Уязвимости подвержены серверы | 0,8 | 0,32 |

|

|

| Уязвимости подвержено телекоммуникационное оборудование, система управления сетью передачи данных | 0,8 | 0,32 |

|

|

| Уязвимости подвержены автоматизированные рабочие места | 0,5 | 0,20 |

|

|

| Уязвимости подвержены другие компоненты | 0,5 | 0,20 |

2. | Количество уязвимых компонентов

информационной системы (автоматизированных рабочих мест, серверов,

телекоммуникационного оборудования, средств защиты информации и других

компонентов) ( | 0,2 | Более 70% компонентов от общего числа компонентов в информационной системе | 1 | 0,2 |

|

|

| 50-70% компонентов от общего числа компонентов в информационной системе | 0,8 | 0,16 |

|

|

| 10-50% компонентов от общего числа компонентов в информационной системе | 0,6 | 0,12 |

|

|

| Менее 10% компонентов от общего числа компонентов в информационной системе | 0,5 | 0,10 |

3. | Влияние на эффективность защиты периметра системы (Р) | 0,4 | Уязвимое программное, программно-аппаратное средство доступно из информационно-телекоммуникационной сети "Интернет" (далее - сеть "Интернет") | 1 | 0,4 |

|

|

| Уязвимое программное, программно-аппаратное средство недоступно из сети "Интернет" | 0,5 | 0,2 |

8.1.8. По результатам расчета уровень критичности уязвимости применительно к конкретной информационной системе принимает значения, указанные в таблице 8.2.

Таблица 8.2

N п/п | Суммарное количество баллов уязвимости | Оценка уровня критичности уязвимости |

1 |

| Критичный |

2 |

| Высокий |

3 |

| Средний |

4 | V < 1,5 | Низкий |

Принятие мер защиты информации,

направленных на устранение уязвимостей

8.2.1. В зависимости от уровня критичности уязвимостей программных, программно-аппаратных средств в конкретной информационной системе оператором принимается решение о необходимости их устранения.

8.2.2. В отношении уязвимостей программных, программно-аппаратных средств, которым в соответствии с настоящим Регламентом присвоен критический уровень, рекомендуется принять меры по их устранению в течение часов (до 24 часов).

В отношении уязвимостей программных, программно-аппаратных средств, которым в соответствии с настоящим Регламентом присвоен высокий уровень критичности, рекомендуется принять меры по их устранению в течение дней (до 7 дней).

В отношении уязвимостей программных, программно-аппаратных средств, которым в соответствии с настоящим Регламентом присвоен средний уровень критичности, рекомендуется принять меры по их устранению в течение недель (до 4 недель).

В отношении уязвимостей программных, программно-аппаратных средств, которым в соответствии с настоящим Регламентом присвоен низкий уровень критичности, рекомендуется принять меры по их устранению в течение месяца (до 4 месяцев).

8.2.3. Уязвимости программных, программно-аппаратных средств могут быть устранены путем установки обновления программ для электронных вычислительных машин, программно-аппаратных средств или принятия компенсирующих организационных и технических мер защиты информации.

8.2.4. В случае если уязвимости содержатся в зарубежных программных, программно-аппаратных средствах или программах для электронных вычислительных машин с открытым исходным кодом, решение об установке обновления таких программ для электронных вычислительных машин, программно-аппаратных средств принимается оператором информационной системы с учетом результатов тестирования этого обновления, проведенного в соответствии с разделом 9 настоящего Регламента, и оценки ущерба от нарушения функционирования информационной системы по результатам установки обновления.

8.2.5. В случае невозможности получения, установки и тестирования обновлений программных, программно-аппаратных средств принимаются компенсирующие меры защиты информации.

8.2.6. Выбор компенсирующих мер по защите информации осуществляется оператором с учетом архитектуры и особенностей функционирования информационной системы, а также способов эксплуатации уязвимостей программных, программно-аппаратных средств.

Компенсирующими организационными и техническими мерами, направленными на предотвращение возможности эксплуатации уязвимостей, могут являться:

- изменение конфигурации уязвимых компонентов информационной системы, в том числе в части предоставления доступа к их функциям, исполнение которых может способствовать эксплуатации выявленных уязвимостей;

- ограничение по использованию уязвимых программных, программно-аппаратных средств или их перевод в режим функционирования, ограничивающий исполнение функций, обращение к которым связано с использованием выявленных уязвимостей (например, отключение уязвимых служб и сетевых протоколов);

- резервирование компонентов информационной системы, включая резервирование серверов, телекоммуникационного оборудования и каналов связи;

- использование сигнатур, решающих правил средств защиты информации, обеспечивающих выявление в информационной системе признаков эксплуатации уязвимостей;

- мониторинг информационной безопасности и выявление событий безопасности информации в информационной системе, связанных с возможностью эксплуатации уязвимостей.

Анализ и установка (тестирование) обновлений безопасности

программных, программно-аппаратных средств,

применяемых в информационных системах

Порядок тестирования обновлений безопасности программных,

программно-аппаратных средств, применяемых

в информационных системах

9.1.1. Тестирование обновлений безопасности проводится с целью своевременного выявления в них потенциально опасных функциональных возможностей, незадекларированных разработчиком программных, программно-аппаратных средств, применяемых в информационных системах, в том числе политических баннеров, лозунгов, призывов и иной противоправной информации (далее - недекларированные возможности).

9.1.2. Тестированию подлежат обновления безопасности, направленные на устранение уязвимостей, уровень критичности которых определен в соответствии с разделом 8 настоящего Регламента.

9.1.3. Для целей настоящего Регламента к признакам недекларированных возможностей обновлений безопасности относятся:

а) попытки обращений к файловой системе, базам данных, электронной почте и другой информации, не имеющие отношения к функционалу обновляемых программных, программно-аппаратных средств;

б) недокументированные обращения к сторонним (неизвестным оператору) сетевым адресам и доменным именам, не относящимся к оператору информационной системы;

в) системные вызовы, характерные для вредоносного программного обеспечения (например, попытки загрузки из сети "Интернет" библиотек и программных пакетов, не имеющих отношения к функционалу программ для электронных вычислительных машин, попытки перехвата сетевого трафика других программ для электронных вычислительных машин, попытки мониторинга действий пользователей с другим программным обеспечением);

г) потенциально опасные изменения в файловой системе в результате установки обновления, в том числе загрузка и установка недокументированных программ для электронных вычислительных машин, драйверов и библиотек, не имеющих отношения к функционалу обновляемого программного, программно-аппаратного средства;

д) изменения конфигурации среды функционирования, не имеющие отношения к обновляемому программному, программно-аппаратному средству (например, появление новых автоматически загружаемых программ);

е) отключение средств защиты информации и функций безопасности информации.

9.1.4. Тестирование обновлений безопасности организуется (проводится) специалистами по защите информации (информационной безопасности) оператора информационной системы (далее - исследователь).

9.1.5. Тестирование обновлений безопасности включает:

а) подготовку к проведению тестирования обновлений безопасности;

б) проведение тестирования обновлений безопасности;

в) оформление результатов тестирования обновлений безопасности.

9.1.6. Подготовка к проведению тестирования обновлений безопасности предусматривает получение обновления безопасности и подготовку среды тестирования.

Способы получения обновлений безопасности определяются исследователем, исходя из его возможностей, и не рассматриваются в настоящем Регламенте.

Тестирование обновлений безопасности проводится в следующих средах:

а) исследовательском стенде, специально созданном для тестирования обновлений безопасности или иных целей;

б) тестовой зоне информационной системы ("песочнице");

в) информационной системе, функционирующей в штатном режиме.

Выбор среды тестирования обновлений безопасности осуществляет исследователь, исходя из его технических возможностей и угроз нарушения функционирования информационной системы.

9.1.7. При проведении тестирования обновлений безопасности в соответствии с настоящим Регламентом должны применяться инструментальные средства анализа и контроля, функциональные возможности которых обеспечивают реализацию положений настоящего Регламента, имеющие техническую поддержку и возможность адаптации (доработки) под особенности проводимых тестирований, свободно распространяемые в исходных кодах или средства тестирования собственной разработки. Рекомендуется применять инструментальные средства анализа и контроля, не имеющие каких-либо ограничений по их применению, адаптации (доработки) на территории Российской Федерации.

Содержание работ по тестированию обновлений безопасности

программных, программно-аппаратных средств,

применяемых в информационных системах

Общие требования к проведению тестирования

9.2.1.1. В ходе проведения тестирования обновлений безопасности должны выполняться следующие тесты:

а) сверка идентичности обновлений безопасности (Т001);

б) проверка подлинности обновлений безопасности (Т002);

в) антивирусный контроль обновлений безопасности (Т003);

г) поиск опасных конструкций в обновлениях безопасности (Т004);

д) мониторинг активности обновлений безопасности в среде функционирования (Т005);

е) ручной анализ обновлений безопасности (Т006).

9.2.1.2. Приведенные в подпункте 9.2.1.1 настоящего пункта тесты выполняются по решению исследователя, исходя из возможности получения обновлений безопасности разными способами и (или) из разных источников в распакованном (расшифрованном) виде, возможности исследователя по распаковке (расшифровке) обновлений безопасности, а также наличия инструментальных средств анализа (контроля) и иных технических возможностей. По результатам тестирования исследователь описывает результаты каждого проведенного теста.

9.2.1.3. В случае выявления исследователем признаков недекларированных возможностей в ходе прохождения теста, они должны быть проанализированы путем ручного анализа обновлений безопасности.

9.2.1.4. Оператор информационной системы делает вывод о возможности установки обновления безопасности на основании результатов проведенных исследователем тестов в соответствии с порядком, приведенным в приложении 2 к настоящему Регламенту.

Сверка идентичности обновлений безопасности (Т001)

9.2.2.1. Сверка идентичности обновлений безопасности (Т001) проводится в случае возможности получения обновлений безопасности разными способами и (или) из различных источников.

9.2.2.2. Сверка идентичности обновлений безопасности (Т001) предусматривает:

1) получение обновления безопасности разными способами и (или) получение обновлений безопасности из различных источников (например, с IP-адресов, расположенных на территории Российской Федерации, а также за ее пределами);

2) расчет контрольных сумм обновлений безопасности, полученных разными способами и (или) из различных источников;

3) сравнение обновлений безопасности, полученных разными способами и (или) из разных источников, путем сравнения их контрольных сумм.

9.2.2.3. По результатам выполнения теста должен быть сделан вывод об идентичности обновлений безопасности, полученных разными способами и (или) из разных источников. В случае схождения контрольных сумм обновлений тест считается успешно пройденным.

9.2.2.4. В случае выявления несоответствий в контрольных суммах обновлений безопасности, указанные обновления безопасности должны быть проанализированы путем ручного анализа обновлений безопасности (Т006).

Проверка подлинности обновлений безопасности (T002)

9.2.3.1. Проверка подлинности обновлений безопасности (Т002) проводится в случае наличия у исследователя возможности получить файл(ы) обновления безопасности в распакованном (расшифрованном) виде до его установки в среде функционирования, а также при наличии предоставляемых разработчиком обновления штатных средств проверки подлинности файла(ов) обновления безопасности.

9.2.3.2. Проверка подлинности обновлений (Т002) предусматривает:

1) распаковку (расшифровку) файла(ов) обновления безопасности;

2) определение критериев проверки подлинности файла(ов) обновления безопасности. В качестве критериев проверки подлинности файла(ов) обновления могут выступать контрольные суммы файлов, электронная цифровая подпись файлов или иные критерии проверки подлинности файла(ов) обновления безопасности, предоставляемые его разработчиком.

9.2.3.3. Файл считается подлинным, если критерий проверки подлинности файла(ов) обновления безопасности, определенный исследователем, идентичен критерию, предоставленному разработчиком обновления безопасности. В случае установления подлинности файла(ов) обновления безопасности тест считается успешно пройденным.

9.2.3.4. В случае неуспешного прохождения теста, файл(ы) обновлений безопасности, в которых выявлены нарушения подлинности или подлинность которых невозможно проверить, должны быть проверены путем ручного анализа обновления безопасности (Т006).

Антивирусный контроль обновлений безопасности (Т003)

9.2.4.1. Антивирусный контроль обновлений безопасности (Т003) заключается в выявлении вредоносных компьютерных программ (вирусов) в исследуемом обновлении безопасности с использованием средств антивирусной защиты. Для проведения теста необходимо использовать не менее двух средств антивирусной защиты разных разработчиков.

9.2.4.2. Антивирусный контроль обновлений безопасности (Т003) предусматривает:

1) проверку обновлений безопасности средствами антивирусной защиты до их установки;

2) проведение сигнатурного и эвристического анализа содержимого оперативной памяти, файловой системы и загрузочных секторов всех используемых носителей информации по завершению установки обновления безопасности.

9.2.4.3. Тест считается успешно пройденным в случае отсутствия признаков вредоносной активности в файлах обновлений безопасности и в самом программном обеспечении после установки обновлений безопасности.

9.2.4.4. В случае неуспешного прохождения теста, файл(ы) обновлений безопасности, в которых выявлены признаков вредоносной активности, должны быть проанализированы путем ручного анализа обновлений безопасности (Т006).

Поиск опасных конструкций в

обновлениях безопасности (Т004)

9.2.5.1. Поиск опасных конструкций в обновлениях безопасности (Т004) проводится в случае наличия у исследователя возможности получить файл(ы) обновления в распакованном (расшифрованном) виде до или после установки обновления в среде функционирования.

9.2.5.2. Поиск опасных конструкций в обновлениях безопасности (Т004) предусматривает:

а) поиск опасных конструкций в обновлениях безопасности с применением индикаторов компрометации, YARA-правил и других способов;

б) контекстный поиск политических баннеров, лозунгов и другой противоправной информации в обновлениях безопасности.

9.2.5.3. Тест считается успешно пройденным в случае, если опасные конструкции не выявлены.

9.2.5.4. В случае неуспешного прохождения теста, файл(ы) обновлений безопасности, в которых выявлены опасные конструкции, должны быть проанализированы путем ручного анализа обновлений безопасности (Т006).

9.2.5.5. При проведении ручного анализа исследователем должно быть исследовано назначение выявленных опасных конструкций, подтверждена или опровергнута их опасность.

Мониторинг активности обновлений безопасности

в среде тестирования (Т005)

9.2.6.1. Мониторинг активности обновлений безопасности в среде тестирования (Т005) заключается в получении и анализе сведений о поведении обновляемого программного, программно-аппаратного средства в результате его взаимодействия со средой функционирования или другими программами, а также анализе сведений о взаимодействии компонентов обновленного программного, программно-аппаратного средства.

9.2.6.2. Мониторинг активности обновлений безопасности в среде функционирования проводится при наличии возможности установки необходимых инструментов в среде тестирования обновляемого программного, программно-аппаратного средства.

9.2.6.3. Мониторинг активности обновлений безопасности в среде тестирования предусматривает необходимость проведения:

а) анализа результатов выполнения системных вызовов обновленного программного обеспечения;

б) анализа получаемых и отправляемых обновленным программным, программно-аппаратным средством сетевых пакетов;

в) анализа состава файловой системы до и после установки обновления программного, программно-аппаратного средства;

г) сигнатурного поиска известных уязвимостей.

9.2.6.4. Тест считается успешно пройденным, если в ходе мониторинга активности обновлений безопасности в среде тестирования не выявлено признаков недекларированных возможностей.

9.2.6.5. В случае неуспешного прохождения теста, файл(ы) обновлений безопасности, в которых выявлены признаки недекларированных возможностей, должны быть проанализированы путем ручного анализа обновлений безопасности (Т006).

Ручной анализ обновлений безопасности (Т006)

9.2.7.1. Ручной анализ обновлений безопасности (Т006) проводится в случае, если по результатам выполнения тестов:

а) выявлены различия в обновлениях безопасности, полученных разными способами и (или) из разных источников;

б) неуспешно пройден тест подлинности файла(ов) обновления безопасности;

в) выявлены признаки вредоносной активности в файлах обновления безопасности в результате антивирусного контроля или мониторинга активности обновления безопасности в среде функционирования;

г) обнаружены опасные конструкции.

9.2.7.2. Ручной анализ обновлений безопасности проводится в отношении компонентов обновлений безопасности, в которых по результатам прохождения перечисленных выше тестов выявлены указанные в подпункте 9.2.7.1 настоящего пункта условия.

В случае если ручной анализ провести невозможно, исследователем делается вывод о наличии в обновлении безопасности признаков недекларированных возможностей.

9.2.7.3. Ручной анализ обновления безопасности предусматривает:

а) анализ логики работы (в том числе дизассемблирование или декомпиляция бинарного кода при наличии соответствующих возможностей);

б) исследование компонентов обновления безопасности с помощью отладчиков и трассировщиков;

в) проверки наличия в обновлении безопасности ключевой информации (паролей, секретных ключей и другой чувствительной информации);

г) статического и динамического анализа (при наличии исходных кодов обновлений безопасности).

9.2.7.4. По результатам прохождения теста исследователем делается вывод о подтверждении наличия или отсутствия выявленных ранее признаков недекларированных возможностей в компоненте(ах) обновляемого программного, программно-аппаратного средства.

9.2.7.5. В случае если по результатам ручного тестирования в обновлении безопасности выявлены вредоносные программы для электронных вычислительных машин и (или) недекларированные возможности, указанная информация направляется в ФСТЭК России и Национальный координационный центр по компьютерным инцидентам (НКЦКИ) в соответствии с установленным регламентом.

Оформление результатов тестирования

9.3.1. Результаты тестирования обновлений безопасности оформляются в виде отчета. В отчете должны быть отражены описание тестовой среды, сведения об уязвимостях, на устранение которых направлено обновление безопасности, результаты каждого теста, проведенного в соответствии с настоящим Регламентом.

9.3.2. Отчет тестирования обновления безопасности включает следующие сведения:

а) наименование обновления безопасности;

б) сведения о месте размещения обновления безопасности, контрольных суммах обновления безопасности, дате выпуска обновления безопасности, разработчике обновления безопасности, версии программного обеспечения;

в) сведения об уязвимостях, на устранение которых направлено обновление безопасности;

г) наименование проведенных тестов;

д) результаты тестирования (успешно/не успешно);

е) описание результатов тестирования, включая средства проведения тестирования, среду тестирования, выявленные признаки недекларированных возможностей, описание проведенных тестов.

Форма и содержание типового отчета тестирования обновления безопасности приведены в приложении 3 к настоящему Регламенту.

9.3.3. Для тестов, по результатам которых выявлены признаки недекларированных возможностей, в отчет тестирования обновлений безопасности должна быть включена вся техническая информация, необходимая для пояснения выполненных в ходе исследования операций и результатов, полученных в ходе исследований (в том числе все отчеты инструментальных средств анализа и контроля).

В отношении выявленных признаков недекларированных возможностей исследователем определяются ограничения и условия, при которых установка обновления безопасности возможна. Указанные сведения включаются в отчет тестирования обновлений безопасности.

По решению исследователя в отчет может быть включена техническая информация о иных проведенных тестах.

9.3.4. Отчеты тестирования обновления безопасности рекомендуется направлять на адрес электронной почты webmaster@bdu.fstec.ru c темой письма "Результаты тестирования обновлений". К результатам тестирования прилагаются контактные данные исследователя (имя, адрес электронной почты и (или) номер телефона).

Результаты тестирования могут направляться с использованием PGP-ключей, размещенных в разделе "Обратная связь" Банка данных угроз безопасности информации ФСТЭК России (bdu.fstec.ru).

9.3.5. Оператор Банка данных угроз безопасности информации ФСТЭК России проводит верификацию результатов тестирования и размещает их в Банке данных угроз безопасности информации ФСТЭК России в течение 1 (одного) рабочего дня.

9.3.6. В случае если по результатам тестирования одного обновления безопасности разными исследователями получены разные результаты, размещению на сайте Банка данных угроз безопасности информации ФСТЭК России подлежат результаты тестирования, содержащие худший результат.

Приложение 1

к Регламенту выявления, анализа и

устранения уязвимостей

программных, программно-

аппаратных средств, анализа и

установки (тестирования) обновлений

безопасности программных,

программно-аппаратных средств,

применяемых в информационных

системах, являющихся

государственной собственностью

Нижегородской области

Обозначения, применяемые для целей настоящего Регламента

Приложение 2

к Регламенту выявления, анализа

и устранения уязвимостей

программных, программно-

аппаратных средств, анализа и

установки (тестирования) обновлений

безопасности программных,

программно-аппаратных средств,

применяемых в информационных

системах, являющихся

государственной собственностью

Нижегородской области

Правила принятия решения о результатах

тестирования обновлений безопасности программных,

программно-аппаратных средств, применяемых

в информационных системах

При принятии решения о результатах тестирования обновлений безопасности программных, программно-аппаратных средств, применяемых в информационных системах, реализуется следующий порядок определения возможности установки таких обновлений.

1. Вывод о возможности установки обновлений безопасности.

1.1. В отношении проприетарных программных, программно-аппаратных средств и свободно распространяемого программного обеспечения вывод о возможности установки обновления безопасности формируется на основе выполнения следующих тестов:

- сверка идентичности обновлений безопасности (Т001) и (или) проверка подлинности обновлений безопасности (Т002);

- антивирусный контроль обновлений безопасности (Т003) и (или) поиск опасных конструкций безопасности (Т004);

- мониторинг активности обновлений безопасности в среде функционирования (Т005).

1.2. В отношении обновлений безопасности программных средств для электронных вычислительных машин с открытым кодом вывод о возможности установки обновления безопасности формируется на основе выполнения следующих тестов:

- проверка подлинности обновлений безопасности (Т002);

- антивирусный контроль обновлений безопасности (Т003);

- мониторинг активности обновлений безопасности в среде функционирования (Т005);

- ручной анализ обновлений безопасности (Т006).

2. Оценка результатов выполненных тестов.

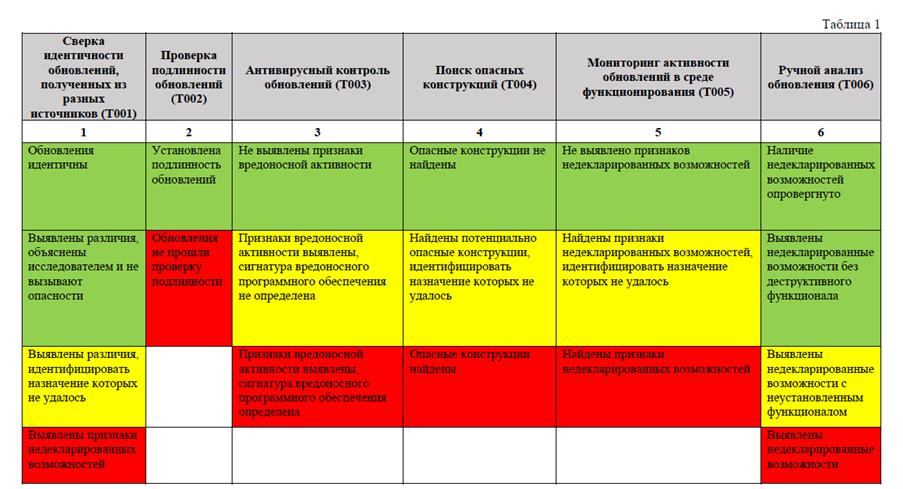

2.1. Если по результатам выполнения тестов результаты реализации всех тестов являются положительными (обозначены зеленым цветом), обновление безопасности является безопасным и его установка возможна.

2.2. Если по результатам выполнения тестов результаты реализации одного или более тестов являются потенциально опасными (обозначены желтым цветом) и ни один из тестов не являются опасными (не обозначен красным цветом), обновление безопасности может быть установлено при определенных ограничениях.

Ограничения определяются исследователем по результатам тестирования и могут быть уточнены оператором информационной системы с учетом особенностей ее архитектуры и функционирования.

2.3. Если по результатам выполнения тестов результаты реализации одного или более тестов являются опасными (обозначены красным цветом), обновление безопасности устанавливать не рекомендуется.

По результатам тестирования обновлений безопасности могут быть сделаны выводы, указанные в таблице 1.

Приложение 3

к Регламенту выявления, анализа и

устранения уязвимостей

программных, программно-

аппаратных средств, анализа и

установки (тестирования) обновлений

безопасности программных,

программно-аппаратных средств,

применяемых в информационных

системах, являющихся

государственной собственностью

Нижегородской области

Форма отчета о тестировании обновления программного,

программно-аппаратного средства, применяемого

в информационной системе

1. Сведения об обновлении безопасности.

1.1. Наименование обновления безопасности.

1.2. Описание обновления безопасности.

1.3. Адрес информационного ресурса, на котором размещено обновление (URL-адрес).

1.4. Контрольная сумма программного, программно-аппаратного средства, рассчитанная по ГОСТ 34.11 и иным алгоритмам.

1.5. Дата выпуска обновления безопасности.

1.6. Разработчик обновления безопасности.

1.7. Версия программного, программно-аппаратного средства.

1.8. Идентификаторы уязвимостей, на устранение которых направлено обновление безопасности.

1.9. Дата начала и завершения тестирования обновления безопасности.

2. Результаты тестирования обновления безопасности

Наименование теста | Результат | Среда тестирования | Описание результатов

тестирования |

Т001 |

|

|

|

Т002 |

|

|

|

Т003 |

|

|

|

Т004 |

|

|

|

Т005 |

|

|

|

Т006 |

|

|

|

Вердикт | Обновление программного,

программно-аппаратного средства является безопасным и его установка возможна;

обновление может быть установлено при определенных ограничениях | ||

_________________________

![]() В результате указывается выполнен или не

выполнен тест. В случае, если выполнен, указывается успешно или не успешно он

выполнен

В результате указывается выполнен или не

выполнен тест. В случае, если выполнен, указывается успешно или не успешно он

выполнен

![]() Указывается среда тестирования обновления

(исследовательский стенд, тестовая зона информационной системы

("песочница"), информационная система)

Указывается среда тестирования обновления

(исследовательский стенд, тестовая зона информационной системы

("песочница"), информационная система)

![]() Описание результатов тестирования

представляется в произвольной форме и должно включать описание теста, средств

проведения тестирования, среды тестирования, выявленных признаков

недекларированных возможностей

Описание результатов тестирования

представляется в произвольной форме и должно включать описание теста, средств

проведения тестирования, среды тестирования, выявленных признаков

недекларированных возможностей

![]() Исследователем указываются конкретные

ограничения

Исследователем указываются конкретные

ограничения